Iš pradžių saugumo tyrėjai manė, kad šis virusas tėra pernykščio viruso „Petya“ atmaina, tačiau vėliau paaiškėjo, kad tai – visiškai naujas kenkėjas, o programišiai tik pasiskolino dalį šios kenkėjiškos programos kodo. Todėl naujajam virusui jau kuriami nauji vardai – „NotPetya“, „Petna“ ar „SortaPetya“.

Taikiniai – įmonių buhalteriai

„Petya“ virusas jau kurį laiką buvo parduodamas porgrindiniame internete, kūrėjai išpirkos reikalaujantį kenkėją siūlė užsisakyti kaip paslaugą. Panašu, kad kažkas taip ir padarė. Tik šįkart buvo įgyvendintas įmantresnis viruso išplatinimo planas.

Susiję straipsniai

Nustatyta, kad „NotPetya“ pirmiausia išplito per Ukrainos kompanijos „MeDoc“ programinę įrangą – programišiai įsilaužė į jos serverius ir sukūrė fiktyvų atnaujinimą, kuris buvo išplatintas visiems šią programą turintiems vartotojams. O Ukrainoje ją įsidiegę kone visų bendrovių buhalteriai, vartotojų skaičius siekia apie 400 tūkst.

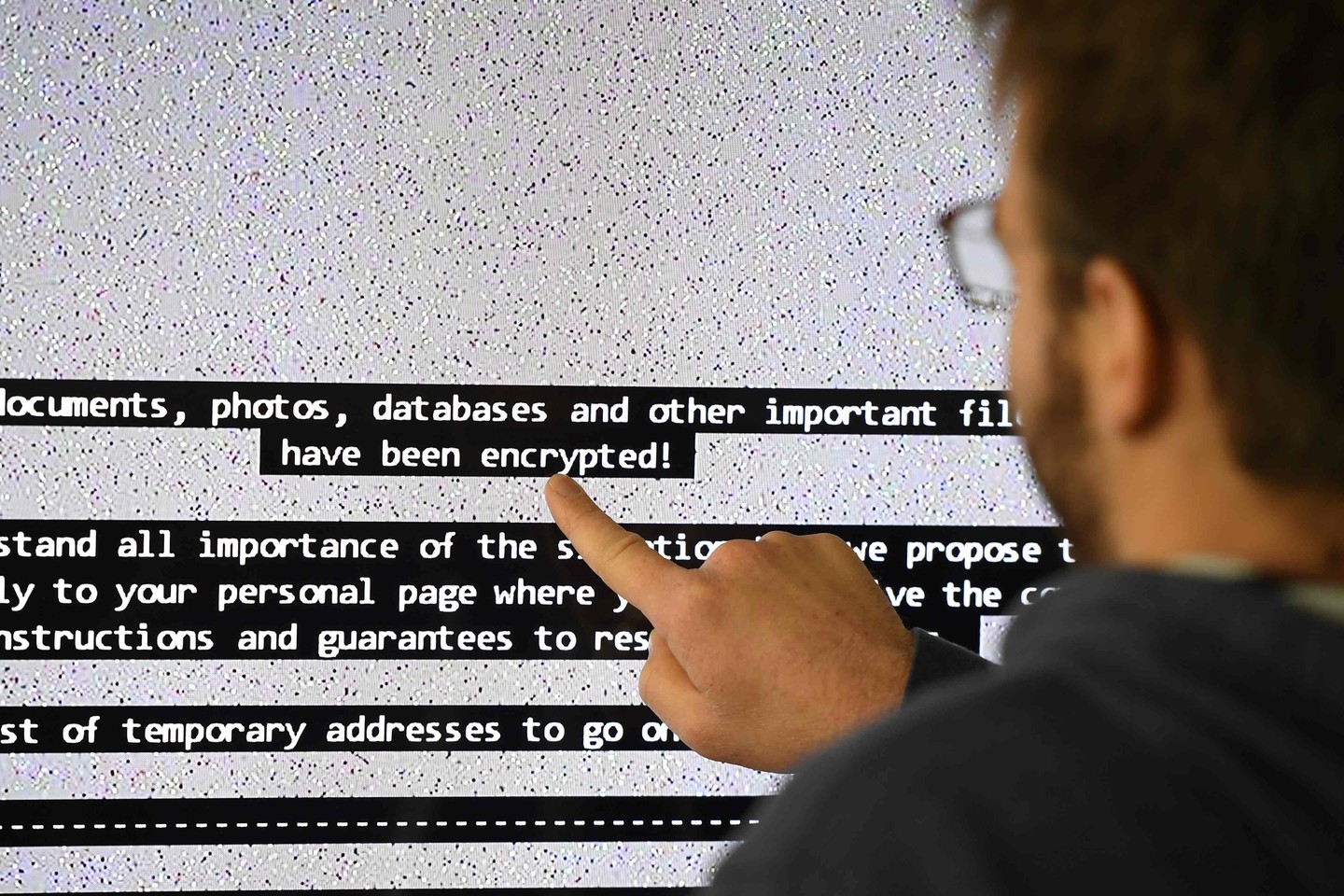

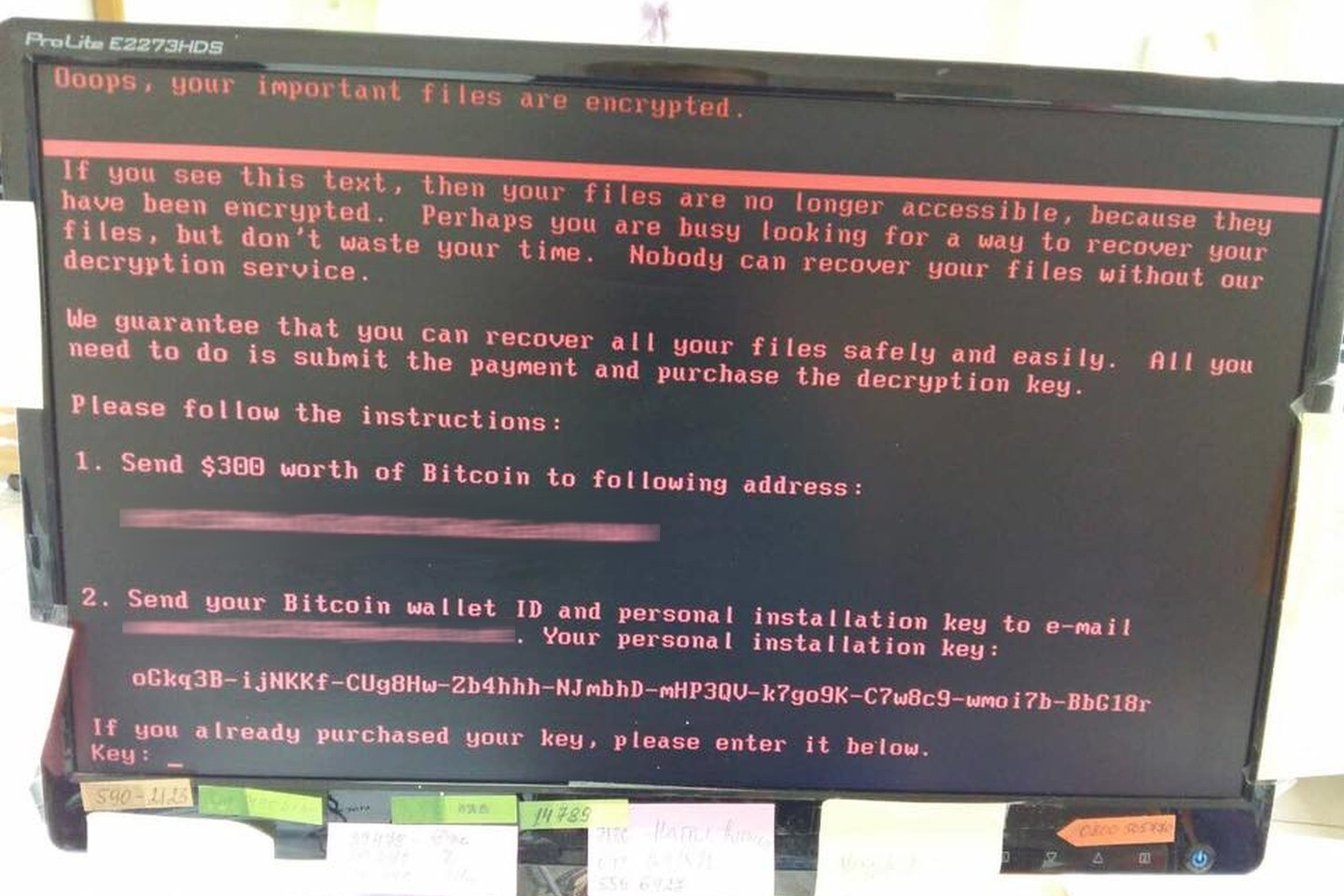

Patekęs į vieną kompiuterį, virusas kaipmat išplisdavo vidiniame tinkle ir užšifruodavo visų jame esančių kompiuterių duomenis, o už dešifravimą reikalavo 300 dolerių išpirkos. Maža to, kenkėjas toliau „dauginosi“ elektroniniu paštu – jo kopijos buvo platinamos visiems kompiuteryje rastiems adresatams įvairių failų ir formatų pavidalu.

IT ekspertas Marius Pareščius teigia, kad būtent dėl to virusas pirmiausia išplito Ukrainoje.„Jei virusas pateko į tinklą, o tas tinklas per visą Ukrainą, pavyzdžiui, parduotuvių, degalinių, bankomatų tinklas, – jis užkrėtė visus kompiuterius“, – teigė M.Pareščius.

Jo vertinimu, ši ataka yra paprasčiausias reketas. Kuris, beje, gana greit buvo nutrauktas. Mat el. pašto tiekėjas „Posteo“ uždarė dėžutę, kurią programišiai buvo susikūrę nuo viruso nukentėjusių aukų laiškams gauti.

„Pašto dėžutė buvo vieša, paslaugų tiekėjas tą el. paštą užblokavo. Taigi atšifravimo, net už pinigus, variantas neįmanomas“, – pastebėjo M.Pareščius.

Jis prognozavo, kad viruso plitimo gali nepavykti greit numalšinti, todėl ragino vartotojus išlikti budriais.

Lietuvoje nukentėjo dvi kompanijos

Nauja kenkėjo banga kilo antradienį, dėl jo sutriko Ukrainos bankų, prekybos tinklų, degalinių, įvairių bendrovių darbas. Virusas prasiskverbė net į ministrų kabineto, elektros tinklų, Boryspilio tarptautinio oro uosto ir kitų įstaigų tinklus.

Vėliau pradėjo aiškėti, kad viruso aukų yra ir kitose šalyse: Rusijoje, Italijoje, Vokietijoje, Prancūzijoje, Didžiojoje Britanijoje, JAV, Norvegijoje, Indijoje... Tarp nukentėjusių – Rusijos energetikos milžinė „Rosneft“, šios šalies bankai, Danijos transportavimo įmonė „A.P. Moller-Maersk“, Prancūzijos statybų bendrovė „Saint-Gobain“, Didžiosios Britanijos reklamos kompanija WPP, viena didžiausių pasaulyje vaistų gamintojų „Merck & Co.“, Vokietijos pašto ir logistikos bendrovė „Deutsche Post“, šios šalies metro, maisto kompanijos „Mars Inc.“ padalinys ir t.t.

Ne išimtis ir Lietuva. Ryšių reguliavimo tarnybos (RRT) duomenimis, mūsų šalyje nuo jo nukentėjo bent dvi tarptautinės kompanijos. Kas jos – neįvardijama, tačiau RRT Tinklų ir informacijos saugumo departamento direktorius Rytis Rainys užsiminė, kad šios bendrovės galėjo būti tarp pirmųjų aukų, kurios virusą „pasigavo“ per Ukrainos kompanijos „MeDoc“ programinę įrangą.

Jo vertinimu, naujasis kenkėjas tebėra itin pavojingas, kadangi jo plitimas vis dar nėra sustabdytas.

„Tarkim, „WannaCry“ Lietuvoje ir kai kuriose šalyse po pirminės bangos buvo sustabdytas, nes Didžiosios Britanijos saugumo agentūros pritaikė vieną mechanizmą. Tas virusas registruodavosi į domeną, kuris buvo perpirktas ir to viruso plitimas buvo sustabdytas. Bet po to buvo sukurta kita „WannaCry“ viruso atmaina, kur programišiai savo spragą pataisė, naują versiją išleido.

Šio viruso, kiek žinome, kol kas nėra atrastas tas metodas, silpna vieta. Taigi virusas ir toliau plinta, pavojaus lygis išlieka didelis“, – teigė R.Rainys.

Visgi R.Rainys prognozavo, kad, lyginant su gegužės mėnesį paniką visame pasaulyje sukėlusiu virusu „WannaCry“, naujasis kenkėjas pridarys mažiau žalos. Mat „NotPetya“ naudoja senas, jau užlopytas „Windows“ spragas.

„Jei kompiuteryje yra naujausi atnaujinimai – vartotojas gali jaustis saugus. Daugelis antivirusinių naująjį virusą gali atpažinti, jei „Windows“ turi naujausius atnaujinimus, virusas kompiuterio nepažeis. Bet yra sistemų, kur yra taisyklės tam tikros, jautrios sistemos, tarkim, bankomatai – jų neatnaujinsi labai greit. Tokiose uždarose sistemose labai rekomenduojame išjungti SMBv1 palaikymą, išjungti TCP prievadą 445 ir netBIOS prievadus 137-139, kad komunikacija jais būtų išjungta. Tai irgi labai padeda. Jei virusas patektų į sistemą, jis neišplistų vidiniame tinkle“, – teigė R.Rainys.

Namų vartotojai taip pat yra skatinami nedelsiant atnaujinti arba įsidiegti naujausią antivirusinės programos versiją.

Į saugumą žiūri pro pirštus

Pasak „ESET Lietuva“ saugaus interneto eksperto Tomo Parnarausko, nors tai jau ne pirmas didelio viruso išpuolis pasaulyje, vartotojai yra nepakankamai apsaugoję savo įrenginius. Dėl tokio nusiteikimo dauguma vartotojų ir įmonių patiria didžiausius nuostolius.

„Programišiai geba patekti į kompiuterius bei mobiliuosius telefonus, vaizdo kameras ar net išmaniuosius televizorius. Norint to išvengti, reikėtų atsisiųsti ir įsidiegti operacinės sistemos atnaujinimus, nuolat darytis atsargines duomenų kopijas. Šiais laikais norint jaustis ramiau vien bazinės antivirusinės apsaugos nebepakanka, būtina naudoti „Smart Security“ kompleksinę antivirusinę apsaugą su ugniasiene ir elektroninio pašto apsauga“, – patarė ekspertas.

Anot jo, įmonės turėtų imtis papildomų priemonių, norint turėti saugesnį IT ūkį: „Būtina informuoti savo darbuotojus apie kompiuterinį raštingumą ir saugumą, būti atsargiems ir nespausti nežinomų nuorodų internete bei neatidaryti įtartinų failų, gautų el. paštu, daryti atsargines duomenų kopijas, išjungti nuotolinio prisijungimo galimybę savo kompiuteryje. Taip pat visus duomenis būtina šifruoti, kad piktavaliai negalėtų naudoti pagrobtos informacijos. Interneto svetainėms yra būtina ugniasienės užkarda, kad programišiai lengvai nepatektų vidun.“

Pasak T.Parnarausko, kiekvienu atveju yra patikimi sprendimai, tik reikia labiau pasidomėti ar pasitarti su ekspertais. Dažniausiai aplaidumas atsiranda ne iš IT administratorių, o įmonės vadovo. Žvelgiant į ateitį toks aplaidumas kainuos dar brangiau.

„Verslą jau dabar glumina 2018 metais įsigaliosiantis ES asmens duomenų apsaugos reglamentas. Bendrasis duomenų apsaugos reglamentas yra atsakas į IT infrastruktūros saugumo reikalavimus, o tiksliau jų nepakankamumą. Deja vėliau įmonėms, kurios į saugumo sprendimus ir toliau žiūrės aplaidžiai teks sumokėti iki 10 proc. nuo įmonės apyvartos siekiančias baudas. Tokie reikalavimai jau dabar pateikti Europos Sąjungos pagrindinių teisių chartijoje“, – kalbėjo „ESET Lietuva“ atstovas.