Užsikrėsti – paprasčiau nei paprasta

Įsivaizduokite – grįžtate po pietų į biurą ir prie įėjimo randate pamestą USB atmintinę. Na, negi nepakelsite, nepaimsite ir laisvu laiku nepatikrinsite, kas jo viduje? Juk ten gali būti kas nors svarbaus, o gal pikantiško...

Įkišote tokį atmintinę į kompiuterį savo darbo vietoje? Sveikiname! Labai tikėtina, kad savo įmonės tinklą ką tik atvėrėte nežinomiems įsilaužėliams, kurie dabar gali ką nori daryti ne tik su jūsų kompiuteriu, bet ir visu įmonės duomenų tinklu bei visa jame esančia informacija.

Žinoma, skamba paranojiškai. Žinoma, ne kiekvienas USB yra užkrėstas. Bet vis dėlto šiais laikais, norint pažeisti kompiuterio saugumą, tikrai pakanka įkišti USB atmintinę į USB lizdą, ir tai galima buvo pamatyti „Microsoft Lietuva“ atliktoje simuliacijoje.

Nors tam net nereikia USB – pakanka atidaryti visiškai saugiai atrodantį failą, gautą paštu, ir rezultatas toks pat. „O įmonės, nenaudojančios proaktyvių priemonių, įsilaužimą paprastai pastebi tik po 170 dienų. Ir tai yra dar geras rezultatas, nes būna atvejų, kai tai pastebi tik daugiau nei po 200 dienų“, – pasakojo „Microsoft Lietuva“ technologijų ekspertas Šarūnas Končius.

Pasak jo, nemažai įmonių vis dar neturi ir veiksmų plano, ką darytų, jei į jų sistemas kas nors įsilaužtų. O būtent tokie planai ir yra naujoji saugumo tendencija, kaip teigia „Microsoft“ atstovas.

Įsilaužimas

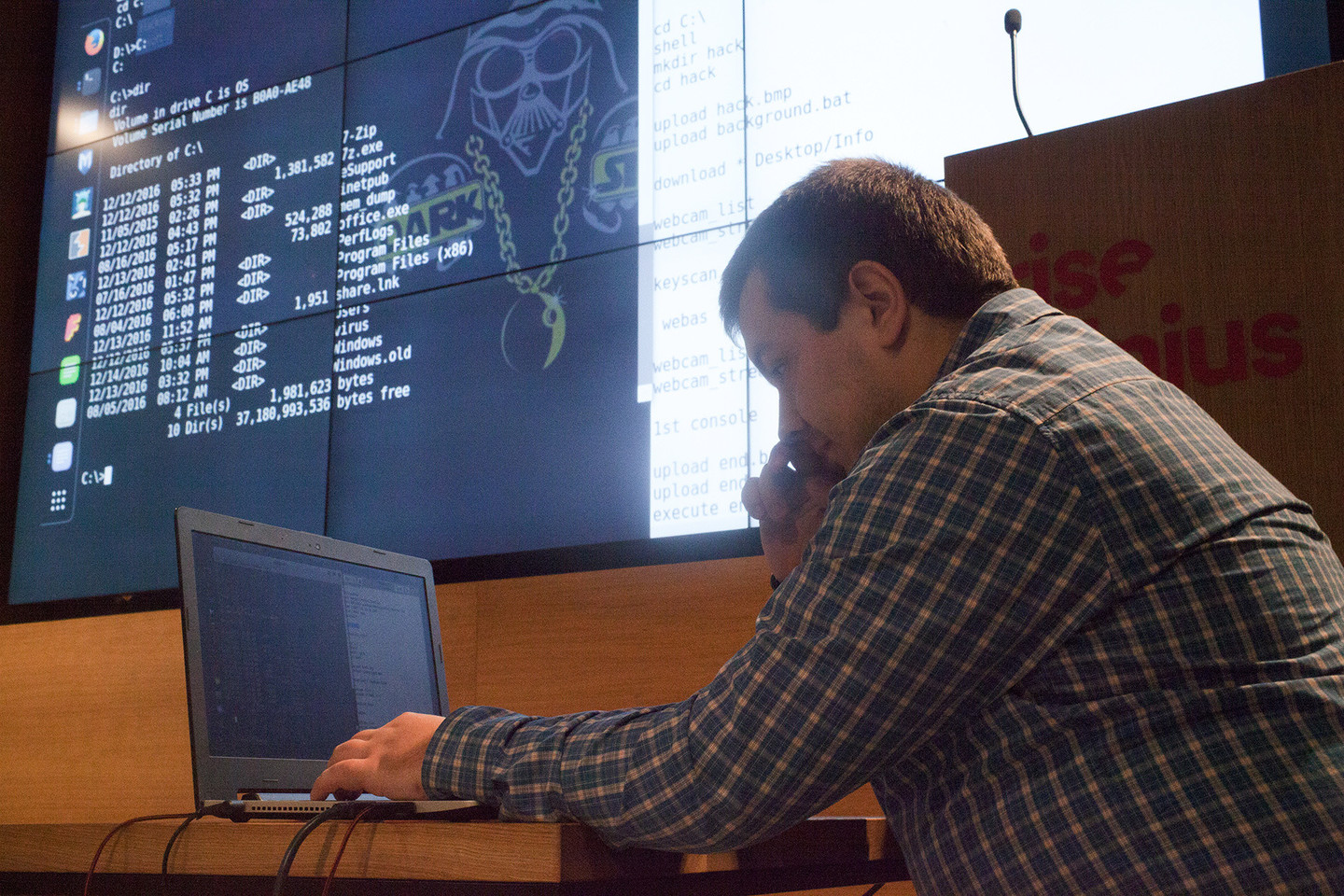

O pati „Microsoft“ atlikta simuliacija, tiesą sakant, net neatrodė labai įspūdingai – įspūdis atsirado iki galo įsijautus ir suvokus galimybes, kurias atveria neatsargus vartotojų elgesys ir savo darbą išmanančių įsilaužėlių veiksmai.

Nedidelė salė, viename jos pakraštyje – prie stalo su nedideliu nešiojamuoju kompiuteriu sėdinti „auka“.

Kitame salės krašte – įsilaužėlio vaidmenį atliekantis „Atea“ darbuotojas. Per vidurį – procesui vadovaujantis „Atea“ IT saugos skyriaus vadovas Andrius Šaveiko, o už jo – didelis ekranas, rodantis, kas vyksta įsilaužėlio ekrane.

„Dabar aš esu tas negeras draugas, perduodantis tai, kas skirta nulaužti naują „Microsoft Office“, – juokaudamas A.Šaveiko įteikė “aukai“ USB atmintinę, jis tuoj pat buvo įdėtas į kompiuterio lizdą ir didžiajame ekrane pradėjo mirgėti „Kali Linux“ aplinka, o juodame fone ėmė šmėžuoti komandų eilutės.

A.Šaveiko paprašyta „auka“ prisijungė prie savo el. pašto paskyrų, o po kelių minučių didžiajame ekrane pamatėme ir šio vartotojo prisijungimo duomenis. Dar po kelių minučių renginio vedėjo paprašytas „įsilaužėlis“ perėmė iš pradžių vieną, o vėliau – ir kitą „aukos“ kompiuterio vaizdo kameras, nusikopijavo kompiuteryje rastas nuotraukas, o galiausiai į „aukos“ kompiuterį nukopijavo ir netgi paleido vaizdo failą.

„Ir visa tai – be jokių ypatingų pasirengimų ir išlaidų, viską radome internete ir „Google“, – apibendrino A.Šaveiko.

Tiesa, visos simuliacijos metu antivirusinė „aukos“ kompiuterio sistema buvo išjungta. „Tiesiog nenorėjome remti juodosios rinkos ir užsakinėti specialaus viruso, kurio nepagautų antivirusinė programa“, – juokavo „Atea“ specialistas ir pridūrė, kad tokie virusai kainuoja vos nuo 100 JAV dolerių.

Verta atkreipti dėmesį, kad „aukos“ kompiuteryje veikė moderni ir visiškai atnaujinta „Windows 10“ operacinė sistema. O kaip vis dėlto dėl išjungtos antivirusinės programos? „Na, juk atvejai, kai žaidėjas, labai norėdamas pažaisti kokį mėgstamą žaidimą, kuriam antivirusinė sistema ar ugniasienė trukdo, jas išjungia, nėra labai reti“, – pažymėjo Š.Končius.

Įsilaužimai – nebe ideologija, o verslas

„Laikai, kai būdavo įsilaužiama vien tam, kad pademonstruotum savo šaunumą, jau praeityje, – teigia „Microsoft Lietuva“ technologijų specialistas Š.Končius. – Dabar įsilaužimai yra verslas, ir toks verslas, kurio pajamos prilygsta gaunamoms iš narkotikų ar ginklų prekybos.“

Pasak Š.Končiaus, įsilaužimų verslą sudaro ne tik gauta informacija, bet ir programinė įranga, skaitmeninių įsilaužimų įrankiai, žinių paketai, kaip tai padaryti (angl. know-how).

O taikiniu gali būti tiek atsitiktinai užkrėsti privačių vartotojų kompiuteriai – jie tiesiog tampa vadinamaisiais zombiais ir, savininkams nežinant, dalyvauja naujuose įsilaužimuose ar skaitmeninėse atakose. Arba tai – įmonės, kurios turi vertingos informacijos arba kurių informaciją galima užšifruoti ir paskui už atšifravimą reikalauti išpirkos.

Pastarieji veiksmai (angl. ransomware), pasak technologijų specialisto, itin suintensyvėjo Lietuvai įsivedus eurą.

Ir, pasak „Microsoft“, įsilaužimai dažniausiai vykdomi ne per programose likusias saugumo spragas (angl. exploit), bet per tarpininką tarp klaviatūros ir kėdės. Taip, per vartotoją.

Š.Končius papasakojo apie vieną tyrimą: beveik trims šimtams vienos įmonės informacinių sistemų vartotojų buvo išsiųsti el. laiškai su užmaskuotais simuliuojamais virusais, 63 vartotojai, net ir prieš tai išklausę įspėjimus, kad tokių failų atidaryti negalima, vis tiek juos atidarė, o 23 tai padarė per pirmą valandą nuo simuliuojamo viruso išsiuntimo.

„Tai įrodo, kad pasikliauti antivirusine programa neverta“, – įsitikinęs Š.Končius, nes, pasak jo, ne atsitiktiniai, o specialiai nutaikyti virusai taip ir veikia: jie sukuriami unikalūs, kokių dar nėra jokiose antivirusinių programų duomenų bazėse, ir per pirmas valandas surenka derlių, o tada jau šaukštai po pietų.

A.Šaveiko prisiminė ir kitą atvejį, kai pačios įmonės užsakymu buvo tikrinama jos darbuotojų skaitmeninio saugumo kompetencija.

Pasirinktas vienas metodų – padirbtas vidinį įmonės tinklą imituojantis puslapis. Rezultatai užsakovus apstulbino, bet nepradžiugino: 80 proc. darbuotojų neatpažino apgaulės ir imitaciniame puslapyje suvedė savo prisijungimo duomenis.

„Tokiu atveju net nereikia laužtis į kompiuterį ar instaliuoti kokių nors įsilaužėlių naudojamų programų. Vartotojai patys ant lėkštutės pateikia savo prisijungimo duomenis“, – apibendrino „Atea“ IT saugos skyriaus vadovas.

Nelegalu? Vadinasi, greičiausiai žalinga

Žinoma, galima manyti, kad tai – komercinės programinės įrangos gamintojų gąsdinimai, kuriais siekiama mažinti nelicencijuotų programų naudojimą ir skatinti pirkti kartais ne tokias jau pigias legalias programas.

Bet ne pelno siekiančios asociacijos „BSA Software Alliance“ tyrimas atskleidė gana iliustratyvų ryšį tarp netinkamai licencijuotos ir piktybiškos programinės įrangos: pasak tyrimo, 78 proc. kompiuterių, naudojančių nelegalią įrangą, turi virusų.

Tad susigundyti visokiomis viliojamai skambančiomis ir dar nemokamomis versijomis, tokiomis kaip „Windows Black Editon“, „Windows Gaming Edition“, ar bet kokiomis kitomis – nelabai verta.